各学院、各单位:

近日,有关网络安全团队监测到一种名为incaseformat的蠕虫病毒在国内爆发,该蠕虫病毒执行后会自复制到系统盘Windows目录下,并创建注册表自启动,一旦用户重启主机,使得病毒母体从Windows目录执行,病毒进程将会遍历除系统盘外的所有磁盘文件进行删除,对用户造成不可挽回的损失。该病毒会格式化系统盘外的分区,可通过移动存储介质或网络传播感染。请广大师生提高警惕,采取升级病毒库、统一查杀等措施,做好预防、预警及应急处置工作。

注意:中病毒机器,请大家立即拔掉网线,不要复制、打开或运行软件,一旦运行文件将自动删除。

特此通知。

附件:《Incaseformat病毒简单处理方法》

网络信息中心

2021年1月14日

附件:

Incaseformat病毒简单处理方法

一、行为分析

该病毒可通过U盘等可能的文件共享行为进行传播,病毒会伪装成正常文件夹,诱导用户点击,双击后会打开与伪装文件夹同名的隐藏文件夹,且第一次运行仅进行病毒复制操作,不会有恶意行为,防止用户发现异常。

该病毒的具体行为为:

1.将自身设置文件夹图标,隐藏exe后缀名,诱导用户点击。

2.当用户运行时该病毒会将本身复制到C盘windos文件下并重命名为ttry.exe或tsay.exe,并设置一次性开机自启, 在下次重启后执行tsay.exe或ttry.exe,此时病毒才会进行恶意行为。

3.打开与病毒同名的文件夹(一般为隐藏文件夹)。

4.重启后循环遍历除C盘外其他磁盘的文件,找到文件夹后,复制病毒到当前找到文件夹相同的位置,名称与当前找到的文件夹相同,然后删除全盘文件。(一般的伪装文件病毒此处的操作应该是隐藏对应文件夹,诱导用户点击,以继续传播病毒)。

二、病毒拦截设置

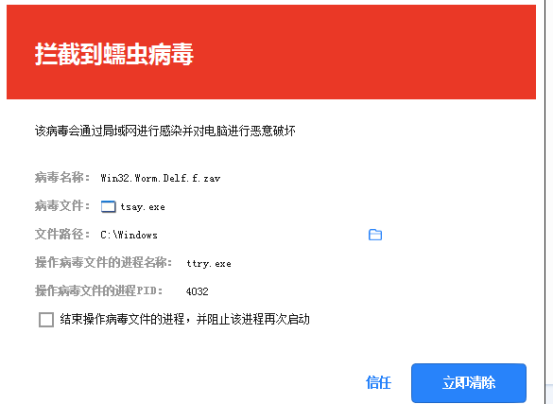

文件落地之后会出现病毒弹窗,杀毒软件可以对病毒文件进行文件监控。其主要的进程是ttry.exe 和tsay.exe

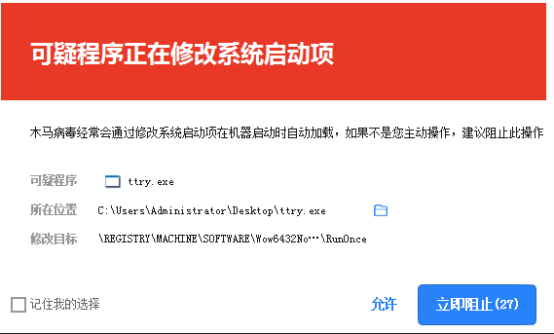

当病毒运行时,杀毒软件会提示病毒正在修改注册表:该病毒会修改注册表设置隐藏对于的文件夹并伪装。

三、解决方案

由于该病毒只有在Windows目录下执行时会触发删除文件行为,重启会导致病毒在Windows目录下自启动,因此,建议广大师生用户在未做好安全防护及病毒查杀工作前请勿重启主机:

1.不要随意下载安装未知软件,尽量在官方网站进行下载安装;

2.尽量关闭不必要的共享,或设置共享目录为只读模式;

3. 严格规范U盘等移动介质的使用,使用前先进行查杀;

4.如发现已感染主机,先断开网络,使用安全产品进行全盘扫描查杀再尝试使用数据恢复类软件。广大师生用户可下载某公司提供的免费查杀工具,可下载如下工具,进行检测查杀:

(1)64位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

(2)32位系统下载链接:

http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z